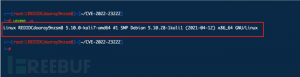

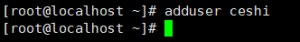

CVE-2022-23222-linux内核提权漏洞复现

写在前面本次测试仅供学习使用,如若非法他用,与本文作者无关,需自行负责!漏洞描述该漏洞的存在是由于Linux内核中某些*_OR_NULL指针类型的指针算法的可用性。本地用户可以运行特制的程序,最...

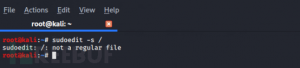

CVE-2021-3156本地提权漏洞复现

0x00漏洞简述Sudo是一个功能强大的工具,其允许普通用户执行root权限命令,大多数基于Unix和Linux的操作系统都包含sudo。2021年01月26日,sudo被披露存在一个基于堆的缓冲区溢出漏洞(CVE-2021-...

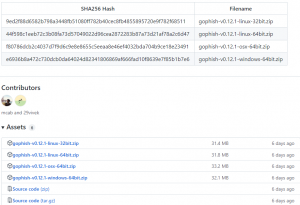

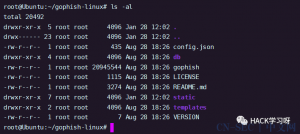

gophish钓鱼平台搭建

一、背景近期需要组织个应急演练,其中有个科目就是邮件钓鱼,为了这个科目进行相关环境搭建,主要利用Gophish搭建钓鱼平台,由于是使用ubuntu所以使用Postfix+mailutils搭建邮件服务器如果vps...

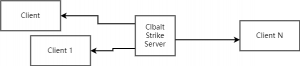

Cobalt strike使用

以最新笔记为准笔记实时更新地址: http://cloud.fynote.com/d/5778第12段中使用的所有程序下载地址链接:https://pan.baidu.com/s/1Z-5d_R_EptCkwdwaaVJ2Mg?pwd=8888提取码:8888 1 Clbal...

Log4j远程代码执行漏洞复现

漏洞描述log4j远程代码执行已经爆出好几天了,因为种种原因一直没有跟上时间进行发表文章,抽出一点时间复现一下这个漏洞时间点2021年11月24日,阿里云安全团队向Apache官方报告了Apache Log4j2...

Linux Polkit Pkexec本地权限提升漏洞(CVE-2021-4034)

前言polkit (原名PolicyKit)的 pkexec 中存在本地特权提升漏洞,该SUID-root程序默认安装在每个主要的Linux发行版上。该漏洞允许任何非特权用户通过在Linux默认配置中利用此漏洞来获得易受攻...

Microsoft Office (RCE) 命令执行 POC

漏洞复现本地测试环境:Windows 10Microsoft Office 2019项目地址:https://github.com/chvancooten/follina.py运行验证脚本:运行POC同时启动 Web 服务器:python3 follina.py -m binary -b \w...

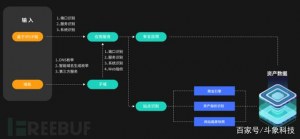

ARL 资产灯塔系统

介绍斗象 TCC 团队正式发布「ARL 资产安全灯塔」开源版,该项目现已上线开源社区 GitHub。ARL 旨在快速侦察与目标关联的互联网资产,构建基础资产信息库。协助甲方安全团队或者渗透测试人...

Happy峰

Happy峰